Для аналізу сеткавага трафіку неабходна адправіць сеткавы пакет у NTOP/NPROBE або Out-of-band Network Security and Monitoring Tools. Ёсць два рашэнні гэтай праблемы:

Люстраное адлюстраванне партоў(таксама вядомы як SPAN)

Сеткавы кран(таксама вядомы як рэплікцыйны адгалінаванне, агрэгацыйны адгалінаванне, актыўны адгалінаванне, медны адгалінаванне, адгалінаванне Ethernet і г.д.)

Перш чым тлумачыць адрозненні паміж двума рашэннямі (Port Mirror і Network Tap), важна зразумець, як працуе Ethernet. Пры хуткасці 100 Мбіт і вышэй хосты звычайна маюць зносіны ў поўным дуплексе, гэта значыць, адзін хост можа адначасова адпраўляць (Tx) і прымаць (Rx). Гэта азначае, што па кабелі 100 Мбіт, падлучаным да аднаго хоста, агульны аб'ём сеткавага трафіку, які адзін хост можа адпраўляць/атрымліваць (Tx/Rx)), складае 2 × 100 Мбіт = 200 Мбіт.

Люстэрка порта — гэта актыўная рэплікацыя пакетаў, што азначае, што сеткавая прылада фізічна адказвае за капіраванне пакета на люстраны порт.

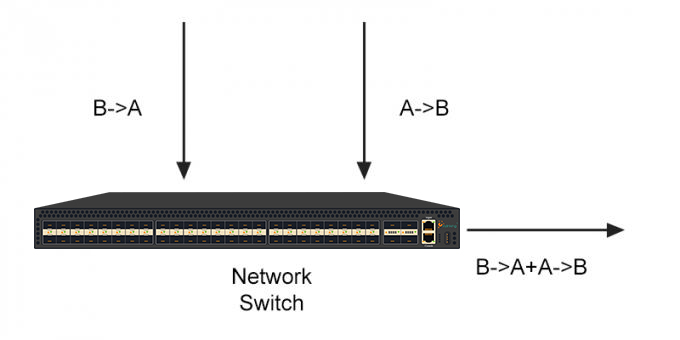

Гэта азначае, што прылада павінна выконваць гэтую задачу, выкарыстоўваючы нейкі рэсурс (напрыклад, працэсар), і абодва напрамкі трафіку будуць рэплікаваны на адзін і той жа порт. Як ужо згадвалася раней, у выпадку поўнадуплекснага злучэння гэта азначае, што

А - > Б і Б -> А

Сума A не перавысіць хуткасць сеткі да таго, як адбудзецца страта пакетаў. Гэта адбываецца таму, што фізічна няма месца для капіявання пакетаў. Аказваецца, што люстраное адлюстраванне партоў — выдатны метад, бо яго могуць выконваць многія камутатары (але не ўсе), бо большасць камутатараў маюць недахоп страты пакетаў, калі вы кантралюеце злучэнне з нагрузкай больш за 50%, або люстраное адлюстраванне партоў на больш хуткі порт (напрыклад, люстраное адлюстраванне 100 Мбіт/с на 1 Гбіт/с). Не кажучы ўжо пра тое, што люстраное адлюстраванне пакетаў можа запатрабаваць абмену рэсурсамі камутатараў, што можа загрузіць прыладу і прывесці да пагаршэння прадукцыйнасці абмену. Звярніце ўвагу, што вы можаце падключыць 1 порт да аднаго порта або 1 VLAN да аднаго порта, але звычайна вы не можаце скапіяваць шмат партоў у 1. (Такім чынам, люстраное адлюстраванне пакетаў) адсутнічае.

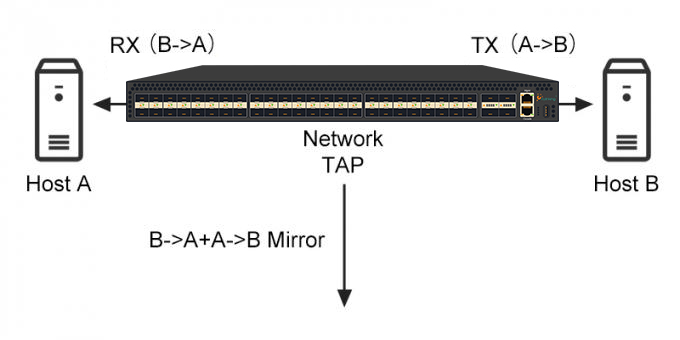

Сеткавы TAP (пункт доступу тэрмінала)— гэта цалкам пасіўная апаратная прылада, якая можа пасіўна захопліваць трафік у сетцы. Звычайна яна выкарыстоўваецца для маніторынгу трафіку паміж двума кропкамі ў сетцы. Калі сетка паміж гэтымі двума кропкамі складаецца з фізічнага кабеля, сеткавы TAP можа быць найлепшым спосабам захопу трафіку.

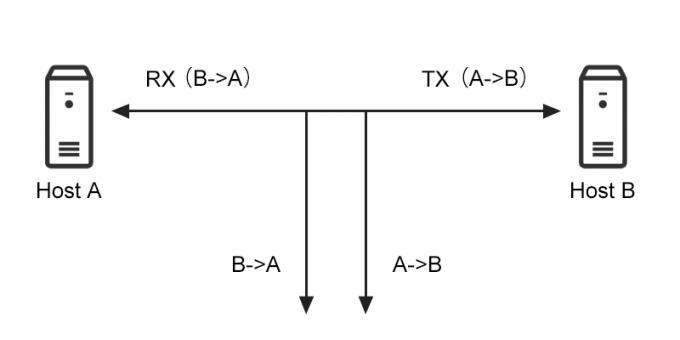

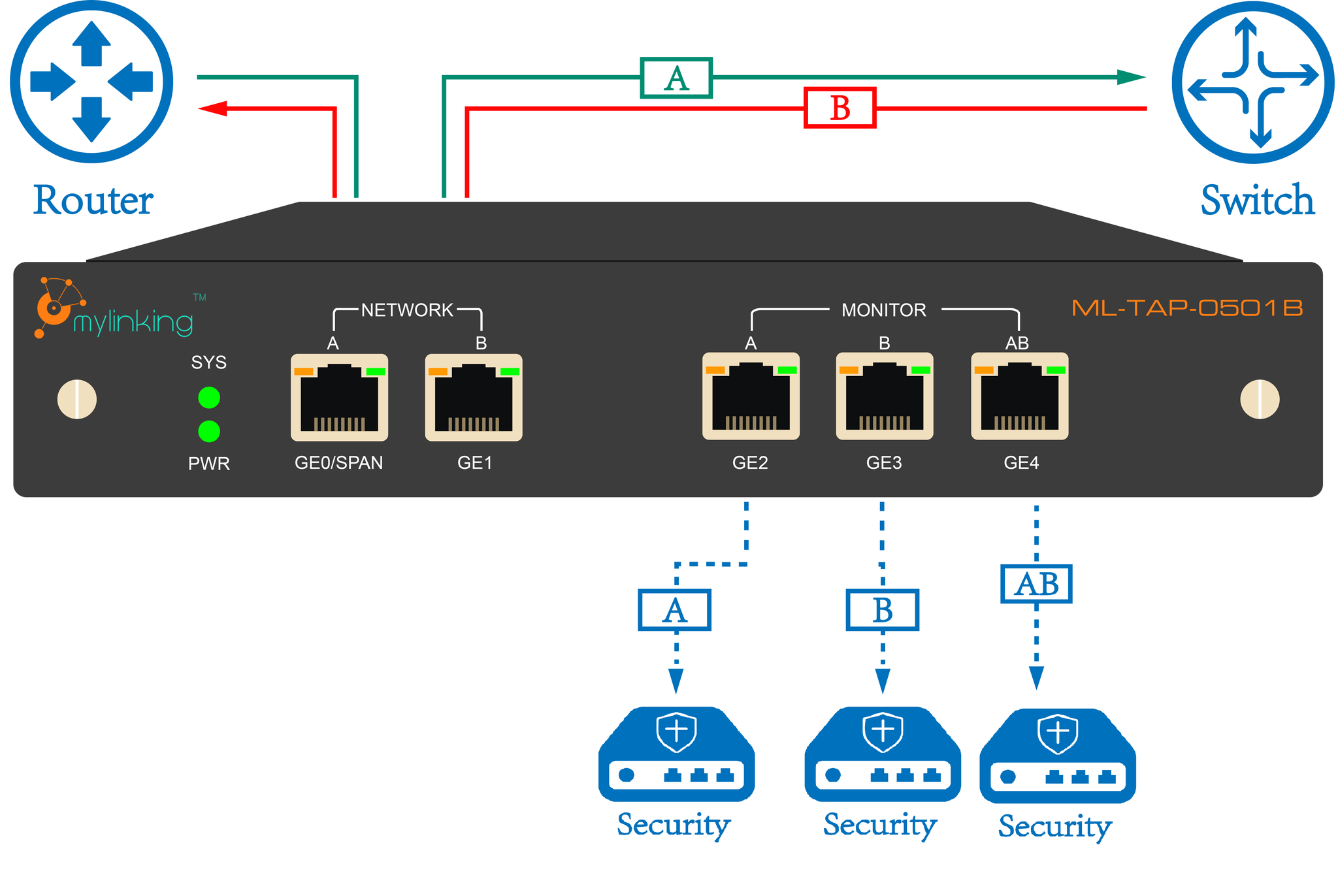

Сеткавая кропка доступу (TAP) мае як мінімум тры порты: порт A, порт B і порт манітора. Каб размясціць адгалінаванне паміж пунктамі A і B, сеткавы кабель паміж пунктамі A і B замяняецца парай кабеляў, адзін з якіх ідзе да порта A TAP, а другі — да порта B TAP. TAP перадае ўвесь трафік паміж двума кропкамі сеткі, таму яны ўсё яшчэ падключаны адна да адной. TAP таксама капіюе трафік на свой порт манітора, што дазваляе прыладзе аналізу праслухоўваць яго.

Сеткавыя TAP звычайна выкарыстоўваюцца прыладамі маніторынгу і збору дадзеных, такімі як APS. TAP таксама могуць выкарыстоўвацца ў сістэмах бяспекі, паколькі яны неназойлівыя, не выяўляюцца ў сетцы, могуць працаваць з поўнадуплекснымі і неагульнымі сеткамі і звычайна прапускаюць трафік, нават калі адгалінаванне перастане працаваць або адключаецца харчаванне.

Паколькі парты сеткавых адгалінаванняў не прымаюць, а толькі перадаюць, камутатар не мае ўяўлення пра тое, хто стаіць за портамі. У выніку ён рассылае пакеты на ўсе парты. Такім чынам, калі вы падключыце прыладу маніторынгу да камутатара, такая прылада будзе атрымліваць усе пакеты. Звярніце ўвагу, што гэты механізм працуе, калі прылада маніторынгу не адпраўляе ніякіх пакетаў на камутатар; у адваротным выпадку камутатар будзе лічыць, што перахопленыя пакеты не прызначаны для гэтай прылады. Каб дасягнуць гэтага, вы можаце альбо выкарыстоўваць сеткавы кабель, да якога вы не падключылі правады перадачы, альбо выкарыстоўваць сеткавы інтэрфейс без IP (і DHCP), які наогул не перадае пакеты. Нарэшце, звярніце ўвагу, што калі вы хочаце выкарыстоўваць адгалінаванне, каб не страціць пакеты, то альбо не аб'ядноўвайце напрамкі, альбо выкарыстоўвайце камутатар, дзе перахопленыя напрамкі павольнейшыя (напрыклад, 100 Мбіт), чым порт аб'яднання (напрыклад, 1 Гбіт).

Дык як жа захопліваць сеткавы трафік? Сеткавыя адводы супраць люстэрка партоў камутатара

1. Простая канфігурацыя: Network Tap > Port Mirror

2. Уплыў на прадукцыйнасць сеткі: сеткавы адвод < люстэрка порта

3. Магчымасць захопу, рэплікацыі, агрэгацыі, пераадрасацыі: сеткавы адвод > люстэрка порта

4. Затрымка пераадрасацыі трафіку: сеткавы адвод < люстэрка порта

5. Магчымасць папярэдняй апрацоўкі трафіку: Network Tap > Port Mirror

Час публікацыі: 30 сакавіка 2022 г.